分布式锁方案四数据库实现机制是如何分析的?

![]() 游客

2025-04-21 11:54:01

4

游客

2025-04-21 11:54:01

4

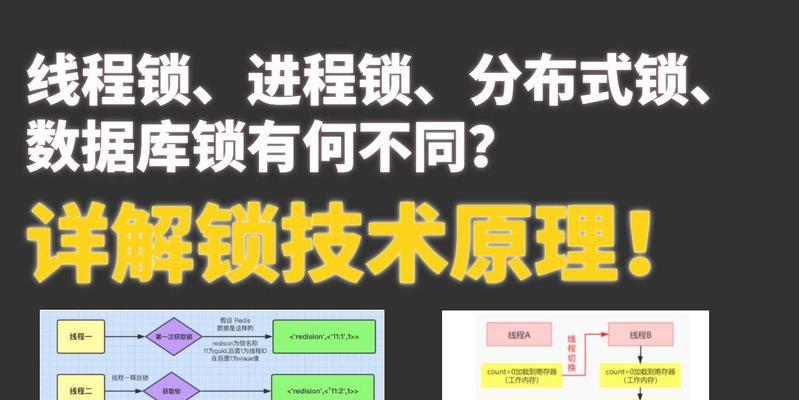

在现代的分布式系统中,确保数据一致性是一项至关重要的任务。分布式锁就是实现一致性的一种常用机制。在本文中,我们将深入探讨如何通过数据库实现分布式锁的机制,并分析其优缺点。

分布式锁是分布式系统中用来协调多个进程对共享资源互斥访问的一种机制。在分布式环境下,传统的锁机制如互斥锁、读写锁等已不再适用,因此需要通过其他手段来实现类似的功能。数据库作为分布式系统中不可或缺的部分,提供了一种简单但有效的实现分布式锁的方式。数据库是如何实现分布式锁的呢?

数据库实现分布式锁的基本原理

数据库实现分布式锁通常依赖于数据表的特性,例如锁行或锁表。其核心思想是利用数据库事务的ACID特性来保证操作的原子性、一致性、隔离性及持久性。

创建锁表

要使用数据库实现分布式锁,首先需要创建一张锁表(LockTable),用于存放锁的信息。锁表通常至少包含两部分:

锁标识(Key):唯一标识一把锁,用于锁定的资源。

锁持有者(Owner):标识哪个进程或服务持有当前锁。

锁的获取与释放

当进程需要访问共享资源时,它会尝试向锁表中插入一条记录,如果该记录成功插入,则表示获取锁成功。如果锁已经被其他进程占用,那么该进程将无法插入记录,并可以选择等待、重试或返回错误。

释放锁时,进程需要将之前插入的锁记录删除,从而释放掉对应的锁资源。

事务的使用

事务是数据库实现分布式锁的关键。通过使用事务,可以确保在操作锁表时,所有的插入、删除和查询操作要么全部成功,要么全部不生效,避免了数据不一致的问题。

超时机制

为了防止某个进程死锁或长时间持有锁,通常会设置超时机制。当锁超过设定的时间未能释放时,其他进程可以介入并尝试获取锁。

数据库实现分布式锁的优缺点

数据库实现分布式锁具有以下优点:

1.简单易实现:利用数据库现有功能即可完成分布式锁的实现,无需额外的系统开销。

2.较强的持久性:依赖数据库的持久性保证锁的稳定性。

然而,它也存在一些缺点:

1.性能瓶颈:由于所有锁操作都需要访问数据库,这可能成为系统性能的瓶颈。

2.可靠性问题:如果数据库本身出现故障,可能会导致锁的失效。

3.死锁风险:如果进程异常结束未能释放锁,将可能产生死锁。

数据库实现分布式锁的实践步骤

第一步:设计锁表

在数据库中创建一个锁表,至少包含锁标识和锁持有者两个字段。

第二步:实现锁的获取

编写代码,当需要获取锁时,尝试向锁表中插入一条记录。可以使用数据库事务确保操作的原子性。

第三步:实现锁的释放

在进程使用完共享资源后,删除对应锁表中的记录来释放锁。

第四步:设置超时

设计超时机制,确保锁能够在一定时间内自动释放,避免死锁的发生。

常见问题与解决方案

问题一:数据库性能问题

解决方案:优化锁表的设计,减少锁表的争用。可以考虑使用缓存系统与数据库结合的方式,将锁的信息缓存到内存中,以减少数据库访问的次数。

问题二:死锁处理

解决方案:合理设计超时机制,并在应用层面增加死锁检测和处理机制。

分布式锁是保证分布式系统数据一致性的重要工具。通过数据库实现分布式锁虽然简单,但需注意其潜在的性能瓶颈和可靠性问题。随着技术的发展,现在有许多成熟的分布式锁服务,如Redis、ZooKeeper等,它们提供了更为高效和稳定的分布式锁解决方案。如果您的应用场景对性能和可靠性要求较高,可以考虑使用这些专门的分布式锁服务。在实际应用中,选择适合的分布式锁方案是确保系统稳定运行的关键。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

转载请注明来自365seo,本文标题:《分布式锁方案四数据库实现机制是如何分析的?》

标签:

- 上一篇: Unity3D中UGUI的基本概念是什么?

- 下一篇: js数组基本使用和方法?如何操作和管理数组

- 搜索

- 最新文章

- 热门文章

-

- 长尾关键词如何优化?有哪些技巧?

- 哪里可以找到免费的视频素材网站?免费视频素材网站有哪些?

- 济南seo优化的策略有哪些?如何提高网站流量?

- 网站建设与维护的费用如何计算?如何确保网站的长期稳定运行?

- 原型图是什么?如何制作有效的原型图?

- 快排seo是什么?如何快速提升网站排名?

- 模板引擎是什么?模板引擎在网站开发中的作用是什么?

- 大型网站seo优化需要多长时间?

- 代运营网站如何选择?代运营网站常见问题有哪些?

- 在线教育系统源码排名如何?哪些因素影响其性能?

- 站长引流工具源码下载哪里有?如何选择合适的引流工具?

- aspnet基本对象有哪些?它们在开发中扮演什么角色?

- 怎么优化关键词?有哪些技巧和方法?

- 数据库设计编写目的是什么?如何确保数据结构的合理性?

- 网页轮播图如何制作?需要哪些步骤?

- 编程用什么语言最好?如何选择合适的编程语言?

- 设计是如何产生的?设计的产生过程是怎样的?

- 百度seo排名如何快速提升?有效策略有哪些?

- 站长工具seo综合查询有哪些技巧?

- 反链的作用是什么?如何获取高质量的反链?

- 热门tag

- 标签列表